Un mensaje secreto puede codificarse e incrustarse en una imagen, pasando desapercibido como un simple artefacto visual.

Un mensaje secreto puede codificarse e incrustarse en una imagen, pasando desapercibido como un simple artefacto visual. Y pensaste tú que los tatuajes eran provocativos. En el año 499 a. e. c., Histiaeus, consejero griego del rey persa Darío I, envió a un esclavo a visitar a su yerno, Aristágoras. Al llegar, pidió que le afeitaran la cabeza.

En el cuero cabelludo del esclavo estaba tatuado un mensaje oculto de Histiaeus, instigando a Aristágoras a rebelarse contra el propio Darío I.

El plan funcionó: Aristágoras lideró la revuelta jónica (499-494 a. e. c.), que Darío sofocó, pero que desencadenó las guerras greco-persas, inmortalizadas en películas como 300.

Al esconder su mensaje bajo una cabellera, Histiaeus pionero en la esteganografía, técnica de comunicación furtiva aún vigente hoy.

Esteganografía significa "escritura oculta": no solo codifica un mensaje, sino que lo disimula por completo.

Histiaeus conspiraba contra su rey, por lo que una carta normal o cifrada alertaría sospechas. La esteganografía oculta la existencia misma del mensaje.

Ocultismo y seguridad

Jessica Fridrich, experta en esteganografía digital de la Universidad de Binghamton (Nueva York), explica: "El poder de la esteganografía radica en que el acto de comunicación secreta pasa inadvertido".

No la confundas con la criptografía, que cifra datos para hacerlos ilegibles (usada en firmas digitales, móviles y cajeros automáticos). Como señala Simon R. Wiseman (2017), la criptografía es visible, aunque indescifrable.

La esteganografía cambia las reglas del juego.

A plena vista

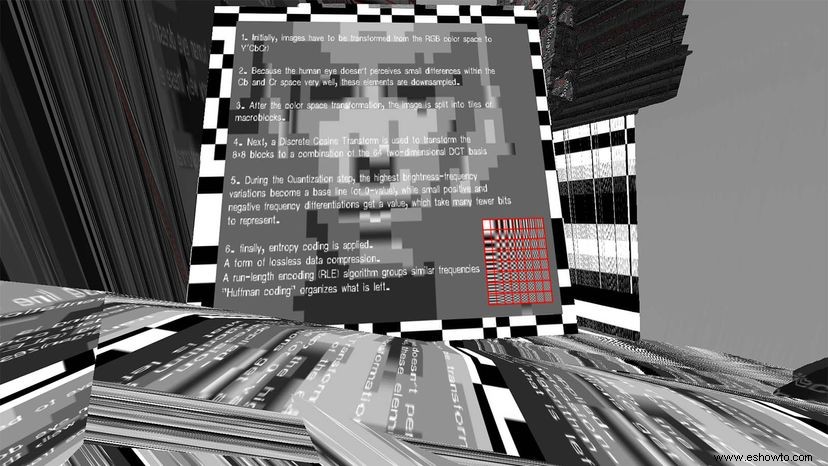

"Existen múltiples métodos", detalla Fridrich. En la esteganografía por modificación de portadora, se altera una imagen para embedir un mensaje.

Con herramientas adecuadas, podrías ocultar citas de Shakespeare en una foto de un gato, modificando píxeles sutilmente.

Secretbook (extensión Chrome, 2013) permitía esconder mensajes de hasta 140 caracteres en fotos de Facebook mediante cambios imperceptibles en JPEG, accesibles solo con contraseña.

En audio, se usan ecos ocultos o frecuencias ultrasónicas inaudibles.

Elaboración y riesgos

En malas manos, es peligrosa, como vio Darío. Ciberdelincuentes ocultan malware en archivos esteganográficos; gobiernos y empresas vigilan intrusiones.

El esteganálisis detecta estos escondites con algoritmos y aprendizaje automático, contrarrestando codificaciones avanzadas.

La esteganografía permea la cultura: Pew Research (2013) halló que el 58% de teens estadounidenses oculta mensajes en redes sociales, un fenómeno llamado "esteganografía social" por Danah Boyd y Alice E. Marwick. Histiaeus aprobaría.